이탈리아의 소프트웨어 개발업체인 ‘해킹팀’은 이용자 몰래 컴퓨터와 스마트폰 등을 악성코드에 감염시킨 뒤 그의 사이버 일상을 감시하는 기술을 개발·판매했다. 해킹팀은 이런 공격적 기술 산업을 비판하는 외부 시민·인권단체에 맞서서, 공식적으로는 자신들의 사업이 ‘합법’이며 인권을 중시한다고 강조해왔다.

하지만 해킹팀 내부에서도 해당 기술을 개발·판매하는 일을 둘러싸고 갈등이 있었다는 진술이 전직 해킹팀 직원들로부터 나왔다. 몇몇은 해킹팀으로부터 회사 기밀 유출 혐의 등으로 고소당해 법적 분쟁을 벌이고 있다. 이 가운데는 우리나라 국가정보원, 중개업체 나나테크와 전자우편을 주고받은 서지 운(Serge Woon, 해킹팀 재직 때 전자우편 주소 s.woon@hackingteam.com)도 포함됐다.

“종교집단과 비슷”한 해킹팀

“당신이 만약 해킹팀에 속해 있다면, 떠나기 어려울 겁니다. 종교집단과 비슷하거든요.” 해킹팀에서 6년 넘게 시니어 개발자로 근무했던 전 직원 알베르토 펠리치오네가 7월15일 와의 인터뷰에서 한 말이다. 그는 2007년 말 해킹팀에 합류했다. 처음에는 돈 때문이었다. 그는 당시 재정적으로 “암흑기”에 있었고 가족을 도울 필요가 있었다. 특히 초창기 해킹팀은 해킹 공격을 방어하는 보안 기술에 집중했으며 공격형 기술의 비중은 낮았다고 (Ars Technica) 인터뷰에서 밝혔다.

하지만 공격형 기술로 인한 수입이 늘어나면서 회사는 공격 상품 판매에 매달리기 시작했다. 그리고 2012년 첫 번째 ‘위기’가 왔다. 모로코 정부가 자국의 언론인들을 감시·탄압하는 데 해킹팀의 상품인 ‘원격제어시스템’(RCS·Remote Control System)이 사용됐다는 의혹을 제기하는 언론 보도가 잇따랐다. 펠리치오네는 모바일 연구·개발(R&D)팀에 속해 있었다. 그는 해킹팀 고객을 둘러싼 논란이 커지면서 연구·개발팀과 침입기술팀, 판매팀 사이의 장벽도 갈수록 높아졌다고 말했다.

현재 해킹팀의 공식 대변인을 맡고 있는 에리크 라베가 합류한 것도 2012년 12월이다. 홍보 전문가인 그는 고용 직후 직원들에게 회사가 직면한 도전과 자신의 업무를 설명하는 전자우편을 보냈다. “일반 대중들은 우리 기술을 두려워하고 잘 모른다. 그들은 우리 기술이 어떻게 남용되고 잘못 사용되는지, 한편으로는 보안에 얼마나 중요한지도 잘 모른다. 우리는 해킹팀을 각국 정부기관이 시민들의 안전을 지키기 위해 해킹팀의 상품을 사용하는, 합법적 해킹(lawful intercept) 영역에서 앞서가는 기업으로 알려야 한다.”

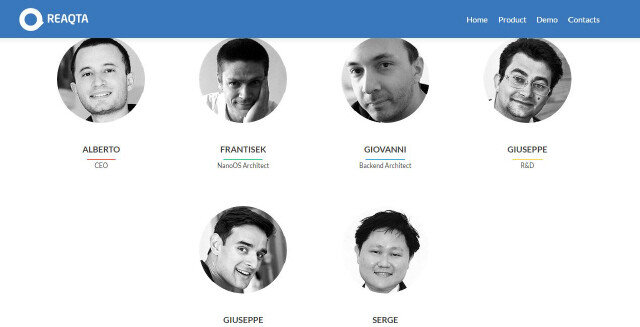

해킹팀 전 직원인 알베르토 펠리치오네는 2014년 3월 해킹팀을 관두고 사이버 보안 업체인 ReaQta를 만들었다. 다른 해킹팀 직원들도 합류했다. 위는 ReaQta 누리집 갈무리, 아래는 펠리치오네. ReaQta, <포브스> 홈페이지 갈무리

하지만 이듬해인 2013년 해킹팀이 타이, 바레인, 멕시코, 몽골 등과 새롭게 거래하면서 회사의 고객을 둘러싼 논쟁은 내·외부적으로 더 심화됐다. 2013년 11월 신원을 알 수 없는 반대자들이 해킹팀 사무실에 침입하기도 했다. 회사는 출입구에 카메라를 설치하고 직원 단속에 나서는 등 보안을 강화했다. 또 회사의 고객이 누구인지, 어떤 상품을 거래하는지 등에 대한 회사 내부의 논의를 차단하고 나섰다.

2014년 2월에는 캐나다 토론토대학의 연구소인 ‘시티즌랩’이 해킹팀의 상품이 에티오피아 언론인 감시에 쓰였다고 폭로하는 보고서를 발표한다. 많은 언론이 이 보고서를 전했다. 당시 해킹팀 직원들이 이에 대한 언론 보도를 봤고, 이후 내부 균열이 더 심해졌다고 펠리치오네는 말했다. 그는 한 달 뒤인 2014년 3월 해킹팀을 나왔다. 그는 인터뷰에서 해킹팀이 진지한 조직이었으나, ‘합법적이라고 말하는 해킹 게임’에 환멸을 느끼게 되면서 회사를 떠날 수밖에 없었다고 했다.

그는 곧바로 해킹팀이 만드는 스파이웨어·멀웨어 같은 사이버 공격을 막는 프로그램 개발 업체인 ‘ReaQta’를 세웠다. 그가 글로벌 감시 산업체의 중개상, 지지자가 되기보다 그런 산업체의 확장을 막는 일을 하기로 결심한 것이라고 는 풀이했다. 기업과 정부기관이 디지털 세상을 위태롭게 하는 것을 막는 일이 더 중요하다고 생각하게 됐다는 것이다. “저는 공격적인 비즈니스에 질렸습니다. 우리는 (내부에서) 나뉘었고, 일부는 그런 식의 운영을 좋아하지 않았습니다.”

다른 동료들도 해킹팀을 떠나 펠리치오네의 회사에 합류했다. 펠리치오네는 자신이 회사를 떠난 직후, 해킹팀이 익명의 사우디아라비아 업체와 합병을 시도한 일이 드러나 다른 직원들이 반발하기도 했다고 밝혔다.

해킹팀 싱가포르 지사의 기술자이자 한국을 비롯한 아시아 고객을 상대한 서지 운은 올해 2월 해킹팀을 그만뒀다. 미국 워싱턴에서 해킹팀 상품을 재판매하는 업체인 시콤(Cicom)의 최고경영자(CEO)로 한 해 8만달러의 연봉을 받던 알렉스 벨라스코도 ReaQta에 합류했다. 해킹팀은 5월에 두 사람을 회사 기밀 유출 혐의 등으로 고소했다. 서지 운은 와의 인터뷰에서 “(회사의) 복수전처럼 보일 수도 있다. 우리는 일이 어떻게 진행될지 살펴보면서 기다릴 거다. 지금 진행 상황에 대해서 나는 어떤 코멘트도 하기 어렵다”고 말했다.

해킹팀은 여전히 자신들의 모든 거래는 합법이며, 이번 자료 유출 사건의 피해자는 자신들뿐이라고 주장한다. 해킹팀은 7월22일 낸 공식 보도자료에서 “뉴스 미디어들이 보도하는 것 가운데 단 하나의 팩트는 바로 다음의 사실뿐이다. 법을 어긴 단 하나의 행위는 바로 해킹팀에 대한 범죄 공격(해킹)이라는 것. 진실은 우리 회사가 항상 법과 규제 안에서 운영돼왔다는 점이다.” 그들은 같은 보도자료에서 “에티오피아, 수단, 러시아, 한국(South Korea)과 다른 모든 나라와의 거래 또한 법과 규제를 엄격하게 지켰다”고도 썼다.

7월17일 는 이탈리아 수사 당국이 7월6일 발생한 400GB 자료 유출 건의 용의자로 6명의 해킹팀 전 직원을 수사 중이라고 보도했다. 해킹팀을 관두고 ReaQta에 합류한 직원도 여럿 포함됐다. 이들이 해킹을 했다는 증거는 아직 발견되지 않았다. 해킹팀은 자료 유출 이후 프로그램 가동이 중단된 상태이며 완전한 복구까지 1년 이상 걸린다는 전망도 나온다. 해킹팀은 올해 가을 기존 RCS를 완전히 새롭게 개편한 새 버전을 내놓겠다고 밝힌 바 있다.

자료 유출, ‘투명성’ 강화 계기 되길서지 운은 인터뷰에서 최근 해킹팀 자료 유출에 대해 유감을 느끼기보다, ‘투명성’ 강화란 측면에서 환영한다고 했다. “이번 해킹은 그 회사가 어떤 일을 하는지 문제를 규명하는 데 도움을 준다.” 유럽의회 의원인 마리티어 샤케는 해킹팀이 7월22일에 낸 보도자료를 보고 자신의 트위터(@MarietjeSchaake)에 “만약 해킹팀이 합법적으로 행동했다면, 우리는 반드시 법을 업데이트해야 한다”고 썼다.

김효실 기자 trans@hani.co.kr한겨레21 인기기사

한겨레 인기기사

헌재, 형제자매·패륜가족에 ‘무조건 유산 상속’ 제동

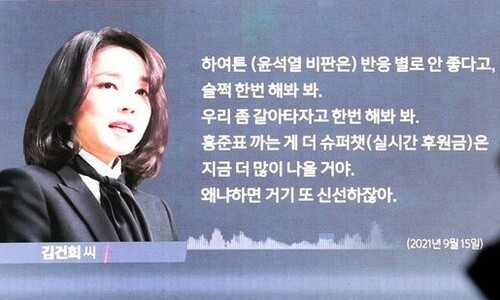

대법, ‘김건희 녹취’ 공개한 서울의소리에 “1천만원 배상하라”

‘김건희 주가조작’ 언급만 하면…방심위·선방위 벌써 5번째 제재

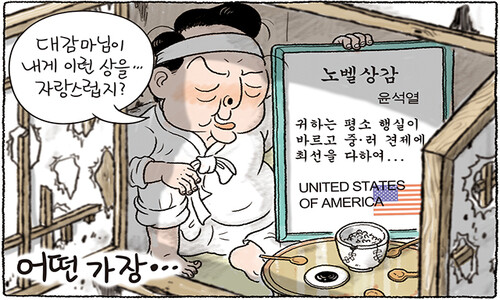

4월 26일 한겨레 그림판

“윤석열·기시다 노벨평화상 감”…대통령실, 언론에 커트 캠벨 발언 공지

민희진 “빨아먹고 찍어 누르기”…하이브 “무속인 코치받아 경영”

친명도 이게 맞나…‘찐명’ 박찬대 민주 원내대표 단독 출마 기류

하이브, 민희진 오늘 고발…“‘뉴진스 계약 해지’ ‘빈껍데기 만들자’ 모의”

생존 해병 “임성근, 가슴장화 신고 급류 들어가라 지시했다”

‘자두밭 청년’ 향년 29…귀농 7년은 왜 죽음으로 끝났나